Para adoptar una filosofía de desarrollo seguro es necesario integrar prácticas de seguridad de la información y ciberseguridad a todo el ciclo de vida de desarrollo de software. Esto permitirá que los equipos piensen “por defecto” en qué fallos o necesidades de seguridad tendrá la aplicación para evitar retrasos en el lanzamiento del producto y facilitar el cumplimiento de requisitos de seguridad de clientes, reguladores o de estándares internacionales.

Leer másGuía rápida: Pasos a seguir si eres víctima de un Ransomware

Un ataque de ransomware implica un ataque malintencionado que bloquea o cifra nuestros archivos, dejándolos inaccesibles. Las víctimas reciben un mensaje solicitando un rescate para la recuperación de los archivos, pero lo primero que hay que hacer es actuar con calma y no precipitarse en realizar acciones de las que luego nos podamos arrepentir más tarde. En la mayoría de las ocasiones no conviene pagar un rescate.

Leer másCiberdelincuentes venden acceso a las cámaras de vigilancia Hikvision

Según David Maynor, director senior de inteligencia de amenazas de Cybrary, las cámaras Hikvision han sido vulnerables por muchas razones y durante bastante tiempo. “Su producto contiene vulnerabilidades sistémicas fáciles de explotar o, peor aún, utiliza credenciales predeterminadas. No existe una buena manera de realizar análisis forenses o verificar que un atacante ha sido eliminado.

Leer másCiberseguridad en la Era Digital: La Importancia del Análisis de Riesgos

Un análisis de riesgos implica estudiar las posibles amenazas, sus causas, y evaluar los daños y consecuencias que podrían surgir. Se utiliza como una herramienta de gestión en diversos ámbitos, incluyendo la protección de datos y la ciberseguridad.

Normas como la ISO 31000 proporcionan principios y directrices para la gestión de riesgos.

Leer másEmpresa más pequeña, mayor riesgo

Aunque muchas empresas pequeñas y medianas han creído históricamente que son demasiado

insignificantes para ser un blanco, esa percepción es errónea. De hecho, la mayoría de las pequeñas y

medianas empresas han sido víctimas de ataques cibernéticos. Un estudio de Symantec reveló

que las pequeñas y medianas empresas (PYME) se están convirtiendo en un área de amenaza importante, en la que está creciendo rápidamente el número de incidentes entre las PYMEs.

¿Qué es un deepfake y cómo funciona?

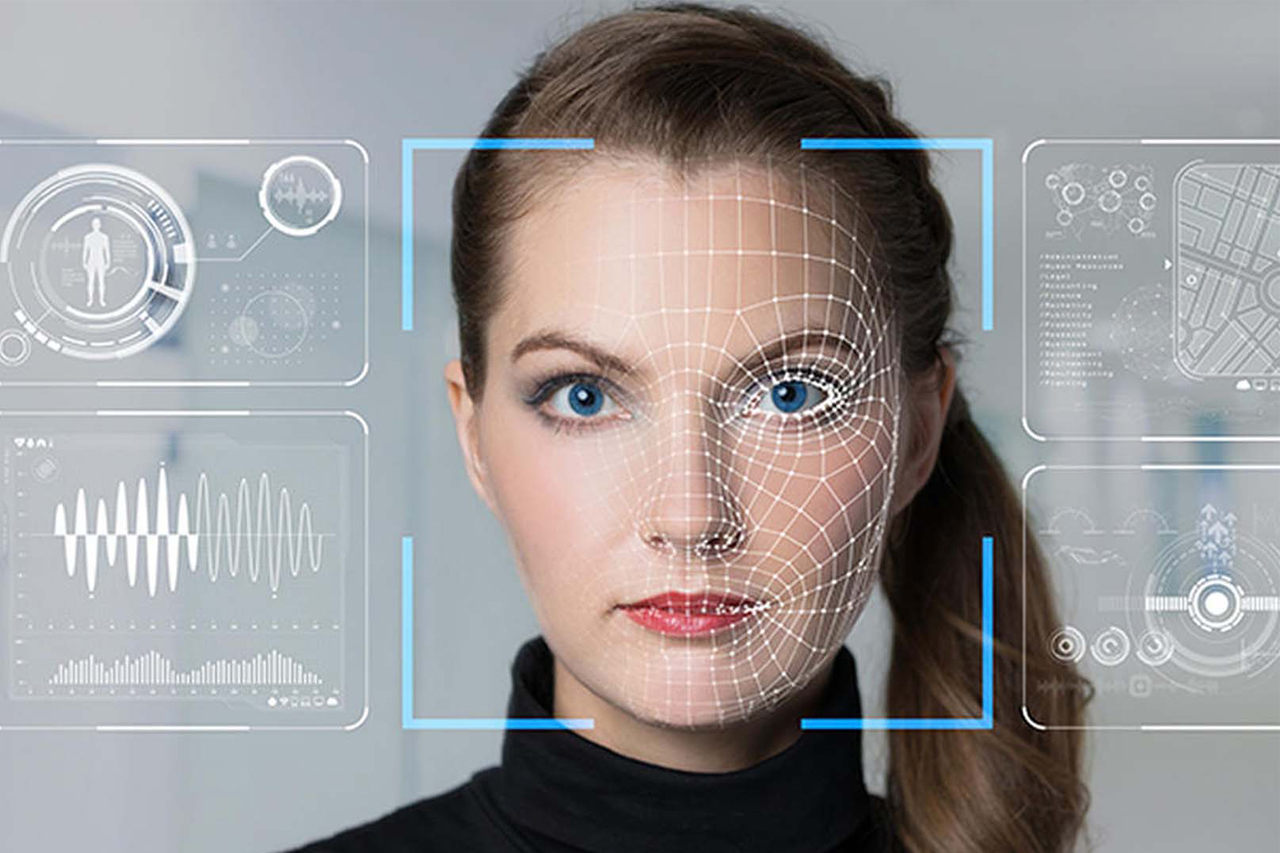

El término «deepfake» proviene de la tecnología subyacente «aprendizaje profundo», que es una forma de Inteligencia Artificial. Los algoritmos de aprendizaje profundo, que aprenden por sí mismos cómo resolver problemas cuando se les dan grandes conjuntos de datos, se utilizan para intercambiar caras en video y contenido digital para crear medios falsos de apariencia realista.

Existen varios métodos para crear deepfakes, pero el más común se basa en el uso de redes neuronales profundas que involucran codificadores automáticos que emplean una técnica de intercambio de caras.